Welche sind die Hacker-Taktiken, mit denen die IT-Abteilungen der Finanzbranche in den vergangenen zwei Jahren am häufigsten zu kämpfen hatten? Eine aktuelle Studie gibt Auskunft. Denn die Frage ist weniger ob, sondern wie Unternehmen getroffen werden.

Der Trend zur Digitalisierung hat unseren Alltag und die Unternehmenswelt nachhaltig verändert. Banken und Sparkassen werden später als andere Branchen erfasst, aber nicht weniger heftig. Im Bank Blog finden Sie aktuelle Studien zu diesem wichtigen Thema.

Mit was für Cyberangriffen war die Finanzbranche in den vergangenen Monaten konfrontiert? Eine Umfrage des IT-Sicherheitsexperten YesWeHack deckt es auf. 208 Experten aus Banken, Versicherungen und anderen Finanzdienstleistern aus der DACH-Region gaben Auskunft. Demnach war nahezu jedes befragte Unternehmen von IT-Angriffen betroffen, zudem setzen Hacker auf immer ausgeklügeltere Taktiken. Besonders Ransomware sei auf dem Vormarsch.

Nur sieben Prozent der befragten Institute gaben an, in den vergangenen zwölf Monaten keinem Cyberangriff zum Opfer gefallen zu sein – 76 Prozent verzeichneten bis zu 20 erfolgreiche Attacken. 11 Prozent hatten mit 21 bis 50 Attacken zu kämpfen. Rund vier Prozent mit über 50.

Die Größe des Unternehmens spiele dabei eine wichtige Rolle, wie die Autoren der Studie betonen: In der Umsatzklasse unter einer Milliarde Euro verzeichneten nur rund 17 Prozent mehr als zehn Angriffe. In der Umsatzklasse über zehn Milliarden Euro seien es 46 Prozent.

Nicht ob, sondern wie

In Sachen IT-Sicherheit ist es so: Es geht weniger darum, ob ein Finanzinstitut getroffen wird. Das werden die meisten. Es geht darum, wie sie getroffen werden. Hacker hätten inzwischen verstanden, dass sie mit altmodischen Taktiken die Sicherheitsarchitektur der Finanzunternehmen kaum noch knacken könnten, wie es in der Untersuchung heißt. Die Wirtschaft habe sich gewappnet.

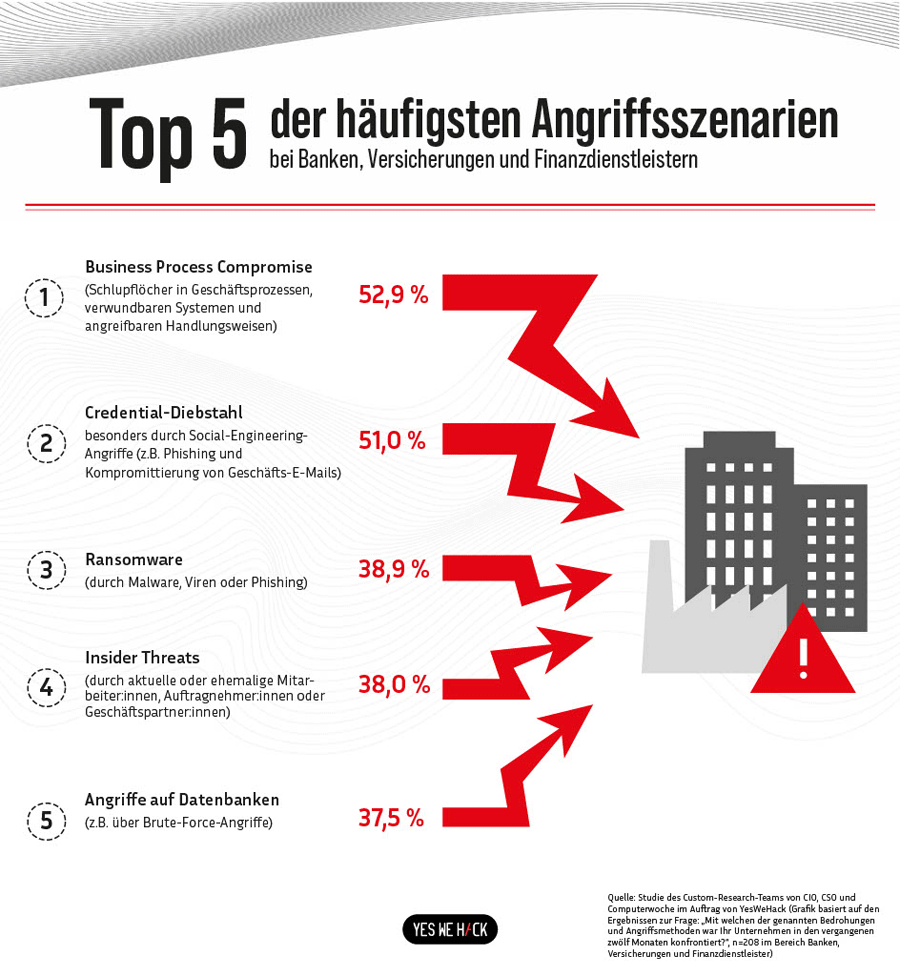

Komplexe Taktiken wie Angriffe über die Geschäftslogik (Business Process Compromise), kommen daher häufiger zum Einsatz, wie knapp 53 Prozent der Umfrage-Teilnehmer bestätigen. 51 Prozent der Befragten berichten von Credentials-Diebstahl, insbesondere durch Social-Engineering-Angriffe wie Phishing. Auf Platz drei der häufigsten Angriffsszenarien liegt Ransomware (39 Prozent), gefolgt von Insider Threats mit 38 Prozent und Attacken auf Datenbanken (z.B. Brute Force) mit 37 Prozent.

Top 5 der häufigsten Cyber-Angriffsszenarien bei Banken, Versicherungen und Finanzdienstleistern.

Auch hier zählt die Größte der Banken, Versicherungen und Co.: Business Process Compromise betrifft rund 50 Prozent der Institute mit über 1.000 Beschäftigten, aber nur rund 35 Prozent jener mit weniger Institute mit weniger als 500 Angestellten. Das liege unter anderem daran, dass die Anzahl und Komplexität von Prozessen mit der Größe eines Unternehmens zunähme, wie die Autoren der Studie kommentieren. Das führe zu mehr Schwachstellen in der IT-Sicherheitsarchitektur.

Dem Credentials-Diebstahl sind eher die kleineren Unternehmen ausgesetzt (52 Prozent vs. 37 Prozent).

Ransomware auf dem Vormarsch

Es sind auch diese beiden Taktiken – Business Process Compromise und Credentials-Diebstahl –, die gemeinsam mit Ransomware die ersten drei Plätze, jener Angriffsmethoden ausmachen, die in den vergangenen beiden Jahren „gestiegen“ bis „stark gestiegen“ seien.

So gaben zum Beispiel 54 Prozent der Befragten zum Beispiel an, dass Business Process Compromise in den vergangenen beiden Jahren „gestiegen“ bis „stark gestiegen“ sei. Ein Grund für diesen Anstieg sei, dass die Entwicklung von Anwendungen meist auf der Basis moderner Frameworks erfolge, die sicherer seien und weniger technische Schwachstellen bereithielten, wie die Autoren der Studie schreiben – abgesehen von Ausnahmen wie der Log4Shell-Sicherheitslücke.

Rund 51 Prozent bestätigen eine Zunahme bei Credentials-Diebstahl und rund 50 Prozent bei Ransomware. Zudem gingen 51 Prozent davon aus, dass Ransomware in den kommenden zwölf Monaten „zunehmen“ bis „stark zunehmen“ werde. Eine ähnliche Entwicklung wird für Angriffe auf Webanwendungen (48 Prozent) sowie auf Datenbanken (46 Prozent) vorhergesagt.

Sind die Banken gerüstet?

Aber: Banken, Versicherungen und Finanzdienstleister sind gerüstet. Nur rund ein Prozent der Institute erfüllen die „Bankaufsichtlichen Anforderungen an die IT“ – kurz BAIT – nicht. Diese schreiben regelmäßige Schwachstellen-Scans, sogenannte Penetrationstests bzw. Simulation von Angriffen vor. 71 Prozent prüfen ihre IT-Systeme und Anwendungen mithilfe einmaliger Penetrationstests unabhängiger Dienstleister – 60 Prozent mithilfe einmaliger Tests durch unternehmenseigene Prüfer. 39 Prozent setzen auf eine regelmäßige Überprüfung im Rahmen von Bug-Bounty-Programmen externer Dienstleister. In vielen Unternehmen werden mehrere Prüfszenarien umgesetzt. Dann kann die Hacker-Welle ja kommen.